Технологии Wi-Fi могут заметно упростить работу вне дома или офиса. Но

одновременно они облегчают злоумышленникам задачу получения доступа к

вашим данным. В своей статье мы расскажем, что нужно делать для того,

чтобы оставаться в безопасности.

Подключение к безопасной веб-почте

Чтобы обезопасить свою почту, используйте веб-системы, поддерживающие

связь по протоколу HTTPS в течение сеанса. Почти все почтовые системы с

веб-интерфейсом при авторизации используют HTTPS, так что ваш пароль

всегда передается по безопасному каналу. Однако после аутентификации,

как правило, вновь осуществляется переключение на HTTP, поскольку при

применении этого протокола нагрузка на серверы снижается. Кроме того,

упрощается процедура демонстрации рекламы.

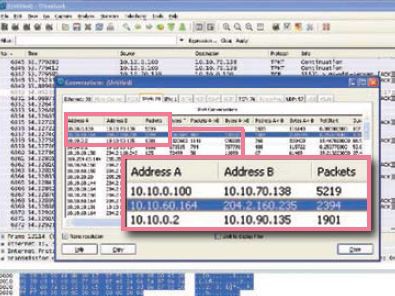

Значит, любой пользователь, подключившийся к той же самой беспроводной

сети (как незащищенной, так и закрытой общим паролем), при желании

сумеет ознакомиться с содержанием вашей электронной почты. В некоторых

случаях этот человек может даже украсть cookies-файлы, употреблявшиеся в

текущем сеансе, и подключиться к вашему почтовому серверу вообще без пароля. (Такое вполне реально, пока сеанс явно не завершится

путем перехода по ссылке «Выйти» — а эту процедуру вы, конечно, в

обязательном порядке выполняете всякий раз, не так ли?)

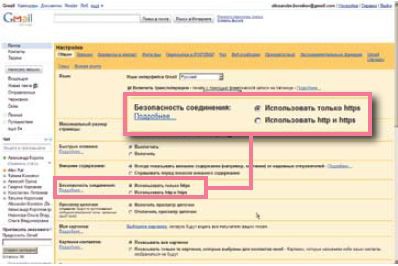

К исключениям, о которых необходимо упомянуть, относятся почтовая

служба Gmail и корпоративные системы электронной почты (например,

Outlook Web Access). В начале текущего года в Gmail отказались от

распространенной практики использования HTTPS только в момент

подключения, и теперь этот протокол применяется на протяжении всего

сеанса почтовой связи.

Ранее пользователи приложений Google Apps должны были определять для

себя такую возможность, теперь же соответствующие настройки используются

по умолчанию, но вам разрешено отключить эту функцию (если вы терпеть

не можете безопасность). Внесенные коррективы наряду с новым алгоритмом

распознавания подозрительной авторизации позволяют Google стоять

особняком в ряду поставщиков бесплатных услуг электронной почты. И если

вам нужна веская причина, для того чтобы отказаться от учетной записи

электронной почты AOL, Hotmail или Yahoo!, считайте, что вы ее уже

нашли.

Система веб-почты вашей компании скорее всего также находится под

постоянной защитой протокола HTTPS. В большинстве случаев такая

конфигурация устанавливается по умолчанию. Но помните, что при обращении

к системе корпоративной почты через программу почтового клиента

(Outlook, Thunderbird, Mac OS X Mail), а не через веб-интерфейс по

протоколу HTTPS, механизмы шифрования могут и не использоваться.

Платные соединения Wi-Fi: безопасность не входит в перечень услуг

При подготовке данной статьи я вспомнил о заблуждении тех, кто во время

деловых поездок предпочитает пользоваться коммерческими точками

доступа, например, в кафе. Они считают, что такие точки доступа Wi-Fi,

подключение к которым предполагает почасовую или ежемесячную оплату

(AT&T, Boingo, GoGo, T-Mobile), обеспечивают более высокую степень

безопасности по сравнению со своими бесплатными аналогами. Ведь здесь за

услуги надо платить, и к тому же требуется ввод пароля.

На самом же деле связь с такими точками доступа почти всегда

поддерживается в незашифрованном виде, а цель создания так называемых

связанных веб-порталов заключается лишь в том, чтобы блокировать вам

доступ в Интернет до тех пор, пока вы не укажете способ оплаты (или не

введете пароль подписки). Хотя подключение к подобным порталам-шлюзам

обычно осуществляется по протоколу HTTPS (для того чтобы защитить

информацию о кредитной карте или пароль), весь трафик после выполнения

процедуры авторизации пересылается в незашифрованном виде.

Таким образом, за ежемесячную абонентскую плату в размере 10 долл. вы

получаете лишь доступ в Интернет, но отнюдь не безопасность. А с учетом

природы передачи информации по каналам радиосвязи любой человек — даже

тот, кто не является подписчиком данной услуги, — имеет возможность

просмотреть любой незашифрованный трафик, просто подключившись к той же

самой беспроводной сети.

Следовательно, любой желающий достаточно легко сумеет получить

информацию о посещаемых вами сайтах, поддерживающих соединение по

протоколу HTTP, о вашей почте, доставляемой по протоколу POP3, а также о

файлах, передаваемых по протоколу FTP. Изобретательные хакеры способны

даже видоизменить свои устройства Wi-Fi, сделав их идентичными вашим. В

результате они получат бесплатный доступ к коммерческим точкам доступа

путем имитации вашего сигнала.

Используйте VPN

Если при организации доступа через Интернет ваша компания поддерживает

соединения виртуальной частной сети (virtual private network, VPN),

имеет смысл использовать такую возможность при подключении через

бесплатные или коммерческие точки доступа Wi-Fi. Активизировав на своем

портативном компьютере функцию VPN, вы гарантируете передачу всей

информации в зашифрованном виде с использованием достаточно надежных

алгоритмов. Создается туннель, связывающий вас с центром обработки

данных вашей компании, где информация расшифровывается и передается по

назначению.

Такой метод доступа к корпоративным ресурсам (электронной почте, базе

данных, сети intranet) обеспечивает необходимую безопасность. Независимо

от того, кто еще подключен к беспроводной сети, формируется частный

туннель, связывающий вас с вашей компанией. При определенных настройках

конфигурации виртуальной частной сети вы можете не только обращаться к

корпоративным ресурсам, но и просматривать общедоступную информацию в

Интернете.

Обмен информацией в этом случае происходит чуть медленнее, чем при

обычном, незашифрованном подсоединении к Сети, но зато принимаются

дополнительные меры безопасности, которые в данной ситуации будут

нелишними. Кроме того, при поездке в такие страны, как Китай или Египет

(где доступ в Интернет ограничен лишь местными ресурсами), туннель через

развернутую в США (или России. — Прим. ред.) виртуальную частную сеть

откроет вам доступ ко всему богатству мирового Интернета.

Если ваша компания не предлагает услуги виртуальной частной сети или

предоставляет «раздельное туннелирование» (в этом случае запросы к

корпоративным ресурсам передаются через зашифрованный туннель, а весь

остальной трафик в незашифрованном виде перенаправляется прямо к

целевому ресурсу), не стоит волноваться — даже в общедоступной сети вы

по-прежнему можете чувствовать себя в безопасности.

Попробуйте воспользоваться бесплатным сервисом виртуальной частной сети

Hotspot Shield (find.pcworld.com/70053), который поддерживает компания

AnchorFree. Для этого нужно установить на свой компьютер предлагаемое

программное обеспечение VPN. После того как оно будет установлено, а

сервис подключен, весь ваш трафик через туннель передается в центр

обработки данных Hotspot Shield, а потом уже пересылается в Интернет.

Примерно так же работают и серверы корпоративных виртуальных частных

сетей. Сервис Hotspot Shield предлагает даже мобильное VPN-соединение

(при этом никаких программ загружать не нужно), для того чтобы защитить

выход в Сеть через iPhone с помощью встроенного клиента VPN Cisco,

поставляемого компанией Apple.

Используя этот сервис, вы защищаете свое соединение на всем пути от

кафе до центра обработки данных AnchorFree, расположенного в Северной

Калифорнии. Далее трафик уже в незашифрованном виде передается в

Интернет, как если бы вы подключили свой портативный компьютер к ЦОД

своей компании.

Подобное решение нельзя назвать абсолютно безопасным, потому что

зашифрованный туннель не простирается до посещаемых вами веб-сайтов. Но

это гораздо более безопасный способ по сравнению с полным отсутствием

VPN. Ведь для того чтобы прочесть ваши данные, злоумышленникам

понадобится получить доступ не только к используемой вами беспроводной

сети, но и к центру обработки данных AnchorFree.

Поддержка скоростного интерфейса USB 3.0 мало-помалу становится

общепринятым стандартом среди производителей системных плат. По крайней

мере, это справедливо для плат не ниже среднего ценового диапазона. В

большинстве случаев для реализации USB 3.0 используется контроллер NEC

D720200F1, обеспечивающий два порта USB. Учитывая нынешнюю

распространенность этого интерфейса, а также наличие обратной

совместимости с USB предыдущего поколения, этого вполне достаточно для

среднестатистического пользователя.

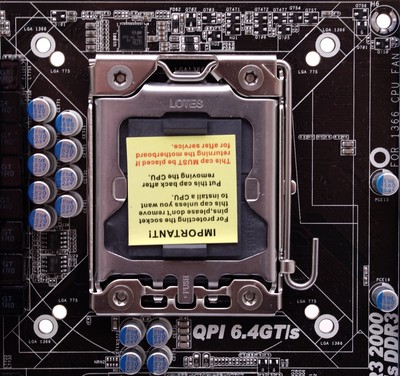

Компания ASRock быстрее других стремится внедрить новую технологию:

недавно мы писали о системной плате ASRock P55 Extreme4, отличающейся

наличием двух контроллеров NEC D720200F1 и, что более важно, панели для

установки в 3,5-дюймовый отсек с двумя гнездами USB 3.0. Недавно ASRock в

очередной раз обновила свой ассортимент, на этот раз платой на чипсете

Intel X58 Express. Новинка, плата ASRock X58 Extreme6, имеет целых три

контроллера NEC D720200F1, что дает в сумме шесть гнезд USB 3.0, четыре

из которых выведены на заднюю панель.

Помимо этого на плате распаяно три контроллера интерфейса SATA 3: две

микросхемы Marvell SE9120 и одна Marvell SE9128. Отличие последней

заключается в поддержке режимов RAID 0 и RAID 1. Итого на системной

плате ASRock X58 Extreme6 имеется шесть портов USB 3.0, шесть портов

SATA 2 с поддержкой RAID, обеспеченных южным мостом Intel ICH10R и шесть

портов SATA 3, два из которых могут работать в режиме RAID, а один

одновременно подключен к гнездам SATA 3 и eSATA 3 на задней панели. На

плате также есть два разъема расширения PCI Express x1, поэтому для

того, чтобы развести все упомянутые скоростные контроллеры интерфейсов,

разработчикам пришлось использовать мост PLX PEX8608 на 8 линий.

Внедряя передовые технологии, в компании ASRock также не забывают о

важности поддержки устаревающих интерфейсов: на плате есть и разъем

PATA, и Floppy, и СОМ-порт.

Разъемы расширения PCI Express x16 расположены с двойным интервалом,

что весьма удобно при установке в систему трех горячих графических плат с

воздушной системой охлаждения.

Во всем остальном, помимо описанных особенностей, эта системная плата

очень похожа на предыдущие устройства ASRock на том же чипсете: система

охлаждения, элементы управления, разводка, а также фирменные для ASRock

два набора отверстий вокруг разъема ЦП, позволяющие использовать кулеры

под разъем LGA775.

Системная плата ASRock X58 Extreme6 относится к серии True 333,

названной так в пику другой тайваньской компании, производящей системные

платы, в ассортименте которой также есть серия плат с цифрами 333 в

названии. На этот раз тайваньцы, помимо трех троек, заслужено

промаркировали свое устройство тремя шестерками – по числу портов USB

3.0 и SATA 3; третья шестерка сообщает о поддержке 6-ядерных процессоров

Intel.

В первую очередь, стоит похвалить ASRock за изящное и своевременное

решение проблемы вывода портов USB 3.0 на переднюю панель. Подключать

внешний накопитель данных к гнезду на задней панели системного блока не

всегда удобно. В данный момент, кроме ASRock, внедрить подобное решение

не успел никто. Впрочем, при нынешнем распространении USB 3.0, двух

портов домашнему компьютеру хватит за глаза. В этом смысле предыдущая

плата ASRock, c двумя контроллерами USB 3.0 выглядит разумнее. Впрочем,

можно было обойтись даже одним контроллером, выведя на переднюю панель

один из его портов. Что же касается рассмотренной системной платы, то

общее число портов USB 3.0 и, в особенности, SATA 3 в ней явно является

избыточным. Если Вы собираетесь установить в компьютер шесть жестких

дисков с интерфейсом SATA 3(напомним, что режимы RAID поддерживает лишь

один из трех контроллеров, имеющихся на плате) и использовать

периферийные устройства с интерфейсом USB 3.0 в том же количестве, то

эта плата – создана для вас. Остальным разумнее будет приобрести более

дешевую плату с всего двумя портами USB 3.0 и двумя SATA 3, либо близкую

по цене плату с лучшей системой охлаждения и потенциалом для разгона.